La banda de ransomware RansomHub está detrás del reciente ciberataque al gigante de servicios de petróleo y gas Halliburton, que interrumpió los sistemas de TI y las operaciones comerciales de la compañía.

El ataque provocó una interrupción generalizada y se informó a BleepingComputer que los clientes no podían generar facturas ni órdenes de compra porque los sistemas requeridos no funcionaban.

Halliburton reveló el ataque el viernes pasado en una presentación ante la SEC, diciendo que sufrió un ciberataque el 21 de agosto de 2024 por parte de una parte no autorizada.

“El 21 de agosto de 2024, Halliburton Company (la “Compañía”) se dio cuenta de que un tercero no autorizado había obtenido acceso a algunos de sus sistemas”, se lee. Presentación ante la SEC por Halliburton.

“Cuando la Compañía tuvo conocimiento del problema, activó su plan de respuesta de ciberseguridad e inició una investigación interna con el apoyo de asesores externos para evaluar y remediar la actividad no autorizada. »

La empresa ofrece numerosos servicios a empresas de petróleo y gas, incluida la construcción de pozos, perforación, fracturación hidráulica (fracking) y software y servicios de TI. Gracias a la amplia gama de servicios de la empresa, existe una gran conectividad entre ellos y sus clientes.

Sin embargo, la compañía no ha compartido muchos detalles sobre el ataque, y un cliente de la industria del petróleo y el gas le dijo a BleepingComputer que no sabía si el ataque los había afectado y cómo protegerse.

Esto provocó que otros clientes se desconectaran de Halliburton debido a la falta de información compartida.

BleepingComputer también ha sido informado que algunas empresas están trabajando con ONG-ISAC, una agencia que actúa como punto central de coordinación y comunicación para amenazas de seguridad física y cibernética contra la industria del petróleo y el gas, para recibir información técnica sobre el ataque para determinar si también han sido pirateados.

RansomHub ransomware detrás del ataque

Durante varios días, han circulado rumores de que Halliburton sufrió un ataque de ransomware RansomHub, y los usuarios lo afirman en Reddit y en el sitio de discusión sobre despidos TheLayoff, donde se publicó una nota de rescate parcial de RansomHub.

Cuando BleepingComputer se puso en contacto con Halliburton con respecto a estas acusaciones, Halliburton dijo que no haría más comentarios.

“No hacemos comentarios más allá de lo que está incluido en nuestra presentación. Todas las comunicaciones posteriores se realizarán en forma de Formulario 8-K”, dijo Halliburton a BleepingComputer.

Sin embargo, en un correo electrónico del 26 de agosto enviado a los proveedores y compartido con BleepingComputer, Halliburton proporcionó información adicional que indicaba que la empresa había desconectado los sistemas para protegerlos y estaba trabajando con Mandiant para investigar el incidente.

“Nos ponemos en contacto con usted para informarle sobre un problema de ciberseguridad que afecta a Halliburton”, se lee en la carta vista por BleepingComputer.

“Tan pronto como nos dimos cuenta del problema, activamos nuestro plan de respuesta de ciberseguridad y tomamos medidas para abordar el problema, incluido (1) desconectar proactivamente ciertos sistemas para ayudar a protegerlos, (2) obtener el apoyo de asesores externos líderes. , incluido Mandiant, e (3) informar a las autoridades. »

También dijeron que sus sistemas de correo electrónico continúan funcionando porque están alojados en la infraestructura de Microsoft Azure. También hay disponible una solución alternativa para completar transacciones y emitir órdenes de compra.

Este correo electrónico incluye una lista de IOC que contienen nombres de archivos y direcciones IP asociadas con el ataque que los clientes pueden usar para detectar actividad similar en su red.

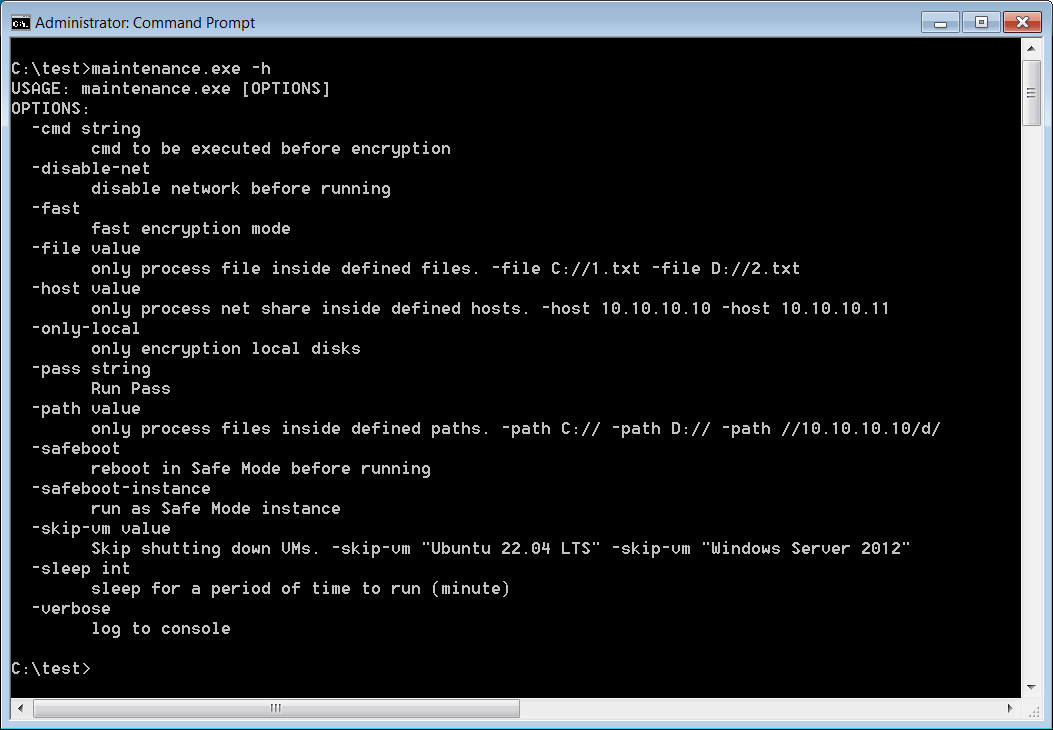

Uno de estos IOC se refiere a un ejecutable de Windows llamado mantenimiento.exeque BleepingComputer confirmó que es un cifrador de ransomware RansomHub.

Después de analizar la muestra, parece ser una versión más nueva que la analizada anteriormente, ya que contiene un nuevo “-cadena cmd“argumento de línea de comando, que ejecutará un comando en el dispositivo antes de cifrar los archivos.

Fuente: BleepingComputer

RansomHub

La operación de ransomware RansomHub se lanzó en febrero de 2024 y afirmaba ser un grupo de extorsión y robo de datos que vendía archivos robados al mejor postor.

Sin embargo, poco después, se descubrió que la operación también utilizaba cifradores de ransomware en sus ataques de doble extorsión, donde los actores de amenazas penetraron en las redes, robaron datos y luego cifraron archivos.

Los archivos cifrados y la amenaza de filtración de datos robados se utilizaron luego como palanca para asustar a las empresas y obligarlas a pagar un rescate.

Symantec analizó los cifradores de ransomware e informó que se basaban en los cifradores de ransomware Knight, anteriormente conocidos como Cyclops.

Operation Knight afirmó haber vendido su código fuente en febrero de 2024 y cerró sus puertas justo cuando se lanzó RansomHub. Esto ha llevado a muchos investigadores a creer que RansomHub es un cambio de nombre de la operación de ransomware Knight.

Hoy, el FBI publicó un aviso sobre RansomHub, compartiendo las tácticas del actor de amenazas y advirtiendo que han pirateado al menos 210 víctimas desde febrero.

Es común que el FBI y CISA emitan avisos coordinados sobre malos actores poco después de haber llevado a cabo un ataque de alto impacto a infraestructura crítica, como Halliburton. Sin embargo, no está claro si el aviso y el ataque están relacionados.

Desde principios de año, RansomHub ha sido responsable de numerosos ataques de alto perfil, incluidos aquellos contra la cooperativa de crédito sin fines de lucro estadounidense Patelco, la cadena de farmacias Rite Aid, la casa de subastas Christie’s y el operador de telecomunicaciones estadounidense Frontier Communications.

El sitio de filtración de datos de la operación de ransomware también se utilizó para filtrar datos robados pertenecientes a Change Healthcare después de que se cerrara la operación de ransomware BlackCat y ALPHV.

Se cree que después del cierre de BlackCat, algunos de sus afiliados se trasladaron a RansomHub, lo que les permitió ampliar rápidamente sus ataques con actores experimentados en amenazas de ransomware.