La empresa de inteligencia de Internet GreyNoise informa que ha estado rastreando grandes oleadas de “tormentas de ruido” que contienen tráfico de Internet falsificado desde enero de 2020. Sin embargo, a pesar de un análisis exhaustivo, no ha podido determinar su origen y propósito.

Se sospecha que estas tormentas de ruido son comunicaciones encubiertas, señales de coordinación de ataques DDoS, canales clandestinos de comando y control (C2) de operaciones de malware o el resultado de una mala configuración.

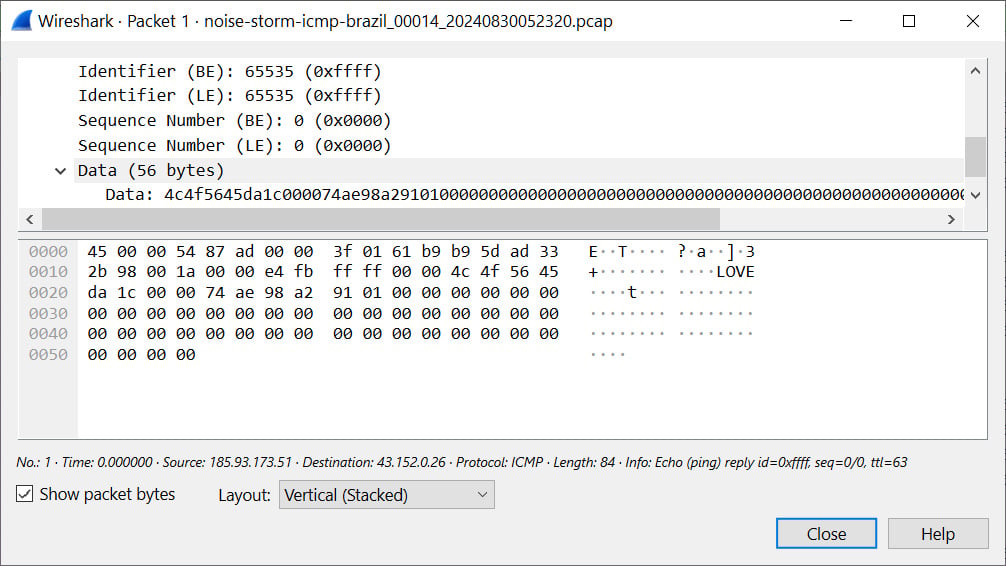

Un aspecto curioso es la presencia de una cadena ASCII “LOVE” en los paquetes ICMP generados, lo que añade más especulaciones sobre su propósito y hace que el caso sea más intrigante.

GreyNoise publicó esta información con la esperanza de que la comunidad de investigación en ciberseguridad pueda ayudar a resolver el misterio y descubrir qué está causando estas extrañas tormentas de ruido.

Características de las tormentas sonoras

GreyNoise está observando grandes oleadas de tráfico de Internet falsificado procedente de millones de direcciones IP falsificadas de diversas fuentes, como QQ, WeChat y WePay.

Las “tormentas” crean tráfico masivo dirigido a proveedores de servicios de Internet específicos como Cogent, Lumen y Hurricane Electric, pero evitan a otros, incluido Amazon Web Services (AWS).

El tráfico se centra principalmente en conexiones TCP, particularmente dirigidas al puerto 443, pero también hay una gran cantidad de paquetes ICMP, que recientemente incluyen una cadena ASCII integrada “LOVE”, como se muestra a continuación.

Fuente: BleepingComputer

El tráfico TCP también ajusta parámetros como el tamaño de las ventanas para emular diferentes sistemas operativos, manteniendo la actividad sigilosa y difícil de localizar.

Los valores de tiempo de vida (TTL), que determinan cuánto tiempo permanece un paquete en la red antes de ser descartado, se establecen entre 120 y 200 para parecerse a saltos de red realistas.

En general, la forma y las características de estas “tormentas de ruido” indican un esfuerzo deliberado por parte de un actor competente más que un efecto secundario a gran escala de una mala configuración.

GreyNoise pide ayuda

Este extraño tráfico imita flujos de datos legítimos y, aunque no está claro si es malicioso, su verdadero propósito sigue siendo un misterio.

GreyNoise ha publicado capturas de paquetes (PCAP) para dos tormentas de ruido recientes en GitHubinvitando a investigadores de ciberseguridad a unirse a la investigación y aportar sus ideas o hallazgos independientes que ayuden a resolver este misterio.

“Las tormentas de ruido nos recuerdan que las amenazas pueden manifestarse de maneras inusuales y extrañas, destacando la necesidad de estrategias y herramientas de adaptación que vayan más allá de las medidas de seguridad tradicionales”. subraya GreyRuido.

Puede obtener más información sobre estas tormentas de ruido en el reciente video Storm Watch de GreyNoise, que se muestra a continuación.