Imagen: Shutterstock, Arthead.

En un esfuerzo por combinar y hacer su tráfico maliciosamente más difícil de bloquear, las empresas que organizan cibercriminales en China y Rusia canalizan cada vez más sus operaciones a través de los principales proveedores de nubes estadounidenses. Investigación publicada esta semana sobre tal atuendo: una red en expansión vinculada a las pandillas de chino organizado y un crimen bien nombrado “llamado” nombrado “Entusiasmo-Lava ilumina un problema persistente de Whac-a-Mole que enfrenta los servicios en la nube.

En octubre de 2024, la compañía de seguridad Silencioso publicado análisis largo cómo AMATON AWS Y Microsoft Azure Proporcionó servicios en Funnull, una red de entrega de contenido china de dos años que alberga una amplia variedad de aplicaciones comerciales falsas, estafas, juegos y páginas de phishing en el comercio minorista.

Funnull llegó a los titulares el verano pasado después de adquirir el nombre de dominio polifillao[.]IOAnteriormente, la casa de una biblioteca de código de código abierto de origen abierto que permitía a los navegadores más antiguos administrar funciones avanzadas que no fueron compatibles de forma nativa. Todavía había decenas de miles de áreas legítimas vinculadas a la finca polyfill en el momento de su adquisición, y rodeadas poco después dirigió un ataque de la cadena de suministro que redirigió a los visitantes a sitios maliciosos.

El informe Silent Push en octubre de 2024 encontró una gran cantidad de áreas alojadas a través de sitios de juegos de promoción de Funnull que llevan el logotipo del Grupo solarUna entidad china nombrada Un informe de la ONU en 2024 (PDF) para blanquear millones de dólares para el norcoreano Grupo de Lázaro.

En 2023, el CEO de Suncity fue sentenciado a 18 años de prisión sobre acusaciones de fraude, juego ilegal y “tríada Delitos ”, es decir, trabajar con los sindicatos chinos del crimen organizado transnacional. Suncity habría construido un sistema bancario subterráneo que blanqueado por miles de millones de dólares para delincuentes.

Es probable que los sitios de juego que vienen con abuso funnull de las mejores marcas de casino como parte de sus programas de lavado de dinero. En el informe sobre el informe de Silent Silent de octubre, TechCrunch consiguió Un comentario de Bwin, uno de los casinos anunció en masa a través de Funnull, y Bwin dijo que estos sitios web no les pertenecían.

El juego es ilegal en China, excepto en Macao, una región administrativa especial de China. Los investigadores de Push Silent dicen que Funnull podría ayudar a los jugadores en línea en China a escapar del “gran firewall” del Partido Comunista, que bloquea el acceso a los destinos del juego.

Empuje silencioso Zach Edwards Dijo que al volver a visitar la infraestructura de Funnull nuevamente este mes, encontraron docenas de las mismas direcciones de Internet de Amazon y Microsoft Cloud siempre transmitiendo el tráfico de funnullus a través de una cadena de nombres de dominio vertiginoso generada automáticamente antes de redirigir sitios web maliciosos o de oraciones.

Edwards dijo que Funnull es un ejemplo de un manual de una tendencia creciente en las llamadas de empuje silenciosas “blanqueamiento de infraestructura”, en el que los delincuentes vendieron servicios de delitos cibernéticos transmitirán parte o todo su tráfico malicioso a través de proveedores de nubes estadounidenses.

“Es crucial que las compañías de alojamiento global con sede en Occidente se despierten con el hecho de que los anfitriones web de muy baja calidad y sospechosos con sede en China elogian deliberadamente el espacio de propiedad intelectual a varias compañías, luego asignen estos IP a sus sitios web clientes penales”, Edwards DIT Krebsonsecurity. “Necesitamos que estos hosts principales creen políticas internas para que si alquilan un espacio IP a una entidad, que lo alquila desde el alquiler o la compra de propiedad intelectual. »»

Un sitio de juego de Sucity promovido a través de Funnull. Los sitios incluyen un aviso para un programa de depósito de vivienda en casa / USDT.

Al llegar al comentario, Amazon remitió a este periodista a una declaración silenciosa incluida en Un informe publicado hoy. Amazon dijo que Wes ya estaba al tanto de las direcciones divertidas seguidas de un impulso silencioso, y que había suspendido todas las cuentas conocidas relacionadas con la actividad.

Amazon dijo que, al contrario de las implicaciones en el informe de empuje silencioso, tiene todas las razones para controlar agresivamente su red contra el lavado de dinero de la infraestructura, señalando las cuentas relacionadas con el funnull utilizados “métodos fraudulentos para adquirir temporalmente la infraestructura, por lo que ella nunca paga. Por lo tanto, AWS sufre daño después de una actividad abusiva. »»

“Cuando los sistemas automatizados o manuales de AWS detectan abusos potenciales, o cuando recibimos posibles informes de abuso, actuamos rápidamente para investigar y tomar medidas para detener cualquier actividad prohibida”, continúa la Declaración de Amazon. “En caso de que alguien sospeche que los recursos de AWS se usan para actividades abusivas, los alentamos a informarlo a AWS Trust & Safety utilizando el Informar un formulario de abuso. En este caso, los autores del informe nunca han informado a AWS de los resultados de su investigación a través de nuestros canales de seguridad y abuso que son fáciles de encontrar. En cambio, AWS se enteró por primera vez de su investigación de un periodista a quien los investigadores habían proporcionado un proyecto. »»

Microsoft también dijo que dicho abuso era necesario seriamente y alentó a otros a informar una actividad sospechosa que se encuentra en su red.

“Estamos comprometidos a proteger a nuestros clientes de este tipo de actividad y aplicar activamente las políticas de uso aceptable cuando se detectan violaciones”, dijo Microsoft en una declaración escrita. “Fomentamos declaración Actividad sospechosa en Microsoft para que podamos investigar y tomar las medidas apropiadas. »»

Richard Hummel Es la amenaza de liderar Netscout. Hummel dijo que era que el tráfico “ruidoso” malicioso y a menudo disruptivo, como los ataques de capa de aplicación automatizados y los esfuerzos de “fuerza bruta” para romper las contraseñas o encontrar vulnerabilidades en los sitios web, provienen principalmente de botNets o grandes colecciones de dispositivos pirateados.

Pero dijo que la gran mayoría de la infraestructura utilizada para canalizar este tipo de tráfico ahora se pagan a través de los principales proveedores de la nube, lo que puede hacer que las organizaciones bloqueen a nivel de red.

“Desde el punto de vista de los defensores, no puede nublar a los proveedores, porque una sola propiedad intelectual puede acomodar miles o decenas de miles de áreas”, dijo Hummel.

En mayo de 2024, KrebsonsCurity publicó una inmersión profunda en Stark Industries Solutions, un ISP que se materializó al comienzo de la invasión de Ucrania por Rusia y se utilizó como una red global de representación que oculta la fuente real de los ataques cibernéticos y las campañas de desinformación contra los enemigos de los enemigos de los enemigos de los enemigos de los enemigos de Rusia. Los expertos dijeron que una gran parte del tráfico malicioso que cruza la red Stark (por ejemplo, la digitalización de la vulnerabilidad y los ataques de contraseña cruda) se recuperó a través de proveedores de la nube con sede en los Estados Unidos.

La red Stark fue la favorita del grupo hacktivista ruso llamado Noname057 (16)que con frecuencia lanza enormes ataques de servicio distribuido (DDoS) contra una variedad de objetivos vistos en lugar de Moscú. Hummel dijo que la historia de Noname sugiere que pueden recorrer nuevas cuentas de los proveedores de la nube, haciendo esfuerzos anti-abusos en un juego Whac-a-Mole.

“No importa que el proveedor de la nube esté en el punto y lo elimine porque los malos harán uno nuevo”, dijo. “Incluso si solo pueden usarlo durante una hora, ya han hecho su daño. Este es un problema realmente difícil.

Edwards dijo que Amazon se negó a especificar si los usuarios prohibidos de Funnull trabajaron utilizando cuentas de compromiso o datos de tarjeta de pago robados, o algo más.

“Me sorprende que quisieran confiar en” ¡Capturamos estos 1.200 veces más y los mataron! Y sin embargo, no conecté que cada uno de estos IPS fue mapeado [the same] CDN chino “, dijo. “Estamos agradecidos de que Amazon haya confirmado que las mulas de cuentas se usan para esto y esta no es una relación frontal de la puerta. No hemos escuchado lo mismo de Microsoft, pero es muy probable que suceda lo mismo. »»

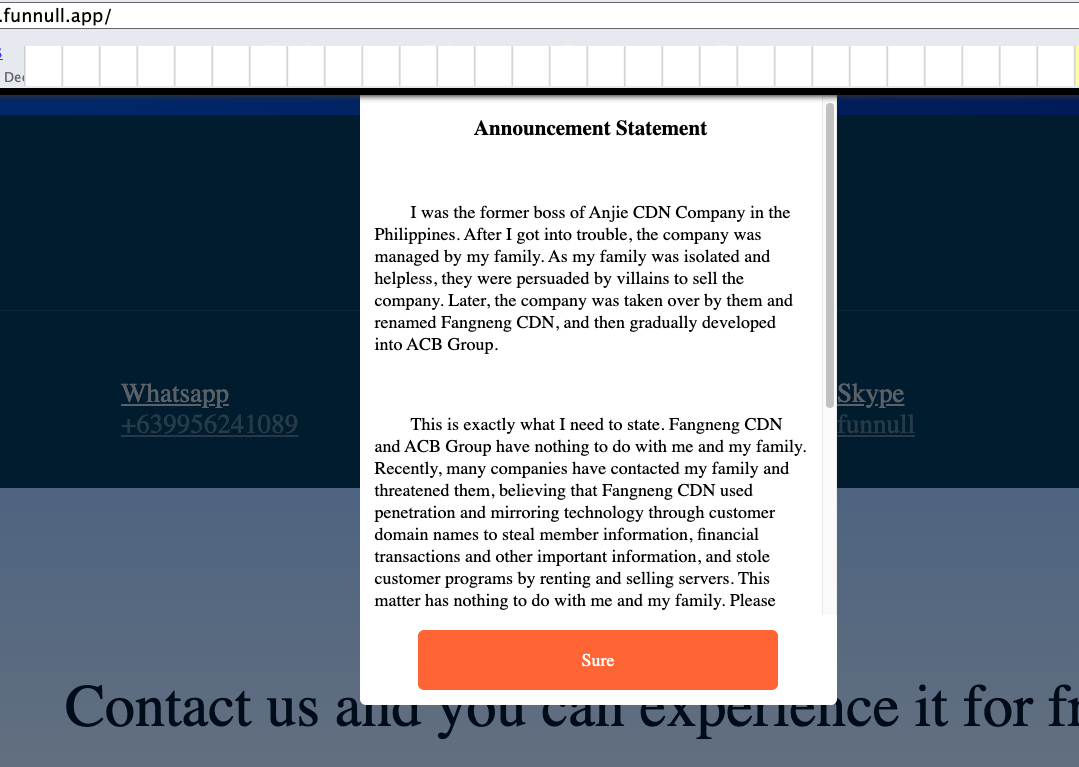

Funnull no siempre ha sido una red de resistir balas para los sitios de estafa. Antes de 2022, la red era conocida como Anjie CDNBasado en Filipinas. Una de las propiedades de Anjie fue un sitio web llamado entusiasmo[.]aplicar. La carga de este campo revela un mensaje contextual del propietario original del CDN de Anjie, quien declaró que sus operaciones habían sido incautadas por una entidad conocida como Fingngneng CDN Y Grupo ACBEmpresa matriz de Funnull.

Un mensaje tradicional de la máquina del ex propietario de Anjie CDN, una red de entrega de contenido chino que ahora es divertido.

“Después de estar en problemas, la compañía fue administrada por mi familia”, dijo el mensaje. “Debido a que mi familia estaba aislada e indefensa, los malos los convencieron de vender el negocio. Recientemente, muchas compañías se pusieron en contacto con mi familia y las amenazaron, creyendo que Fangnet CDN ha utilizado la tecnología de penetración y espejo a través de nombres de dominio de los clientes para robar información y transacciones financieras, y robó programas de clientes al alquilar y vender servidores. Esta pregunta no tiene nada que ver conmigo y mi familia. Póngase en contacto con Fangneng CDN para resolverlo. »»

En enero de 2024, el Departamento de Comercio Americano emisor Una regla propuesta Esto obligaría a los proveedores de la nube a crear un “programa de identificación del cliente” que incluye procedimientos para recopilar datos suficientes para determinar si cada cliente potencial es una persona extranjera o estadounidense.

Según el bufete de abogados Crowell & Moring LLPLa regla comercial también requeriría que la “infraestructura como servicio” (IaaS) proporcione conocimiento de cualquier transacción con personas extranjeras que puedan permitir que la entidad extranjera forme un modelo de IA importante con capacidades potenciales que podrían usarse en la actividad de la función cibernética maliciosa .

“Las regulaciones propuestas han llamado la atención global, porque sus requisitos de recopilación de datos de border cruzado no tienen precedentes en el espacio de computación en la nube”, Crowell escribió. “En la medida en que Estados Unidos solo impone estos requisitos, le preocupa que los proveedores de las AIA estadounidenses puedan enfrentarse a una desventaja competitiva, porque los aliados estadounidenses aún no han anunciado requisitos para la identificación de clientes extranjeros similares”.

No está claro si la nueva administración de la Casa Blanca avanzará los requisitos. La acción del comercio fue ordenada como parte de un decreto ejecutivo que el presidente Trump entregó un día antes de dejar sus deberes en enero de 2021.