El equipo de investigación de vulnerabilidad de Rapid7 dice que los atacantes han explotado un defecto de seguridad PostgreSQL como un día cero para romper la red de empresas de gestión de acceso privilegiado más allá de diciembre.

Beyondtrust reveló que los atacantes violaron sus sistemas y 17 instancias SaaS a principios de diciembre usando dos errores de cero días (CVE-2024-12356 y CVE-2024-12686) y una clave API robada.

Menos de un mes después, a principios de enero, el Departamento del Tesoro de EE. UU. Reveló que su red había sido violada por los actores de amenaza que utilizaban una clave SaaS API de apoyo a distancia de Volled para comprometer su cuerpo más allá de la trust.

Desde entonces, la violación del tesoro ha sido Vinculado a piratas chinos apoyados por el estado Seguido como un tifón de seda, un grupo de aficionados cibernéticos involucrado en ataques de reconocimiento y robo de datos que se han vuelto ampliamente conocidos después de piratear Alrededor de 68,500 servidores Al comienzo de 2021, utilizando los días cero Proxylogon Servidor de Microsoft Exchange.

Los piratas chinos se han dirigido específicamente al Comité de Inversiones Extranjeras en los Estados Unidos (CFIUS), que examina las inversiones extranjeras para los riesgos de seguridad nacional, y la Oficina de Control de Activos Exteriores (OFAC), que administra programas de sanciones comerciales y económicos.

También piratearon la Oficina de Sistemas de Investigación Financiera del Tesoro, pero el impacto de este incidente aún se está evaluando.

El tifón de seda habría utilizado su acceso a la instancia del Tesoro Beyondtrust para volar “información no clasificada relacionada con las posibles acciones de las sanciones y otros documentos”.

El 19 de diciembre, CISA Agregar vulnerabilidad CVE-2024-12356 A su catálogo de vulnerabilidades conocidas, exigiendo que las agencias federales estadounidenses garanticen sus redes contra los ataques en progreso dentro de una semana. La Agencia de Ciberseguridad también ordenó a las agencias federales que corrijan sus sistemas contra CVE-2024-12686 el 13 de enero.

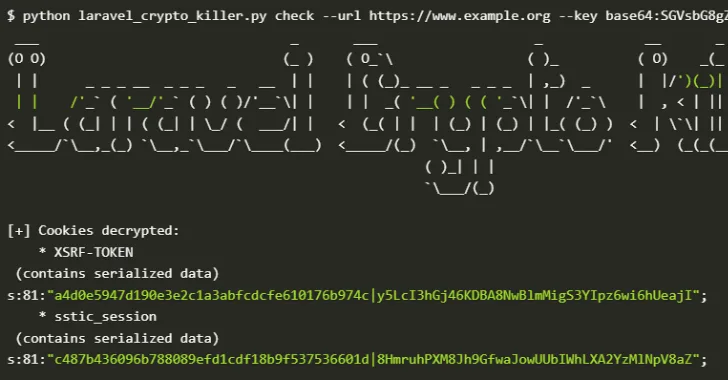

Postgresql Zéro-Jour vinculado a la violación de Beyondtrust

Mientras analiza CVE-2024-12356, el equipo de Rapid7 descubrió una nueva vulnerabilidad de día cero En PostgreSQL (CVE-2025-1094), que se informó el 27 de enero y se corrigió el jueves. El CVE-2025-1094 permite inyecciones SQL cuando el lecho interactivo PostgreSQL no confiable, ya que procesa incorrectamente secuencias de bytes inválidas específicas de los caracteres UTF-8 no válidos.

“La neutralización incorrecta de la diseminación de la sintaxis en el postgResQL libpq pqescapelileral (), pqescape identificador (), pqescapeString () y pqestingingn () permite que un proveedor de entrada de datos alcance la inyección SQL en ciertos modelos de uso” ” explicar.

“Más específicamente, la inyección SQL requiere que la aplicación use el resultado de la función para construir la entrada en PSQL, el terminal interactivo de PostgreSQL. Del mismo modo, una neutralización incorrecta para citar la sintaxis es Big5 y Server_Encoding es una euc_tw o mule_innal”.

Las pruebas Rapid7 han demostrado que la explotación exitosa del CVE-2024-12356 para llevar a cabo la ejecución del código remoto requiere el uso de CVE-2025-1094, lo que sugiere que el exploit asociado con más allá de la trust RS -2024-12356 En la operación PostgreSQL CVE-2025-1094.

Además, aunque BeyondTrust ha declarado que el CVE-2024-12356 es una vulnerabilidad de inyección de orden (CWE-77), RAPID7 argumenta que se clasificaría con mayor precisión como una vulnerabilidad por inyección de argumentos (CWE -88).

Los investigadores de seguridad de Rapid7 también identificaron un método para operar CVE-201025-1094 para la ejecución del código remoto en sistemas de soporte remoto (RS) vulnerables más allá de la vulnerabilidad de inyección de argumentos CVE-2024 -12356.

Lo más importante es que descubrieron que si el parche más allá de la trust para el CVE-2024-12356 no trata

“También hemos aprendido que es posible explotar CVE-2025-1094 en el soporte de distancia más allá de la trust sin tener que aprovechar el CVE-2024-12356”. Dijo Rapid7. “Sin embargo, debido a cierta saneamiento de las entradas adicionales que usa la corrección CVE-2024-12356, la explotación siempre fallará”.