Otros doce sospechosos fueron acusados en una parcela de RICO por su presunta participación en el vuelo de más de $ 230 millones en criptomonedas y lavaron los fondos utilizando intercambios criptográficos y servicios de mezcla.

Otros dos sospechosos vinculados a esta conspiración, Malone Lam, 20 años (alias “Greavys”, “Anne Hathaway” y “$$$”) y Jeendiel Serrano, de 21 años (alias “caja”, “Versacegod” y “@Skidstar”), fueron arrestados y acusados en 2024.

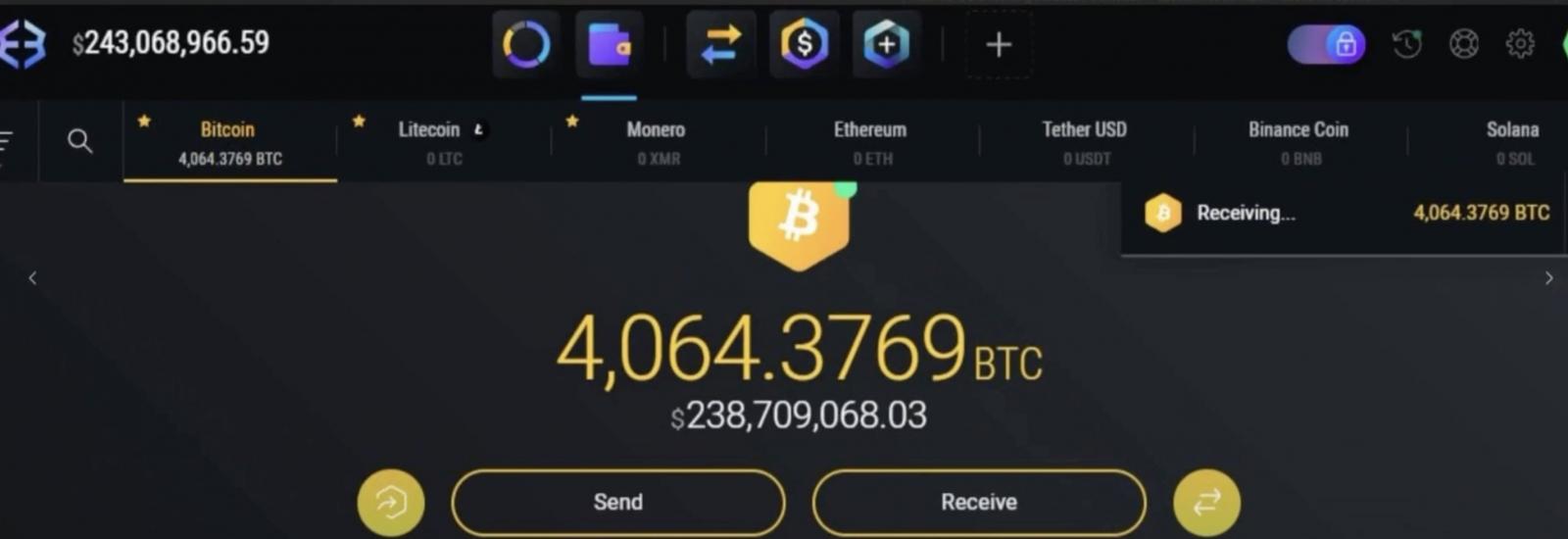

De acuerdo a DocumentosLam, Serrano y otras personas involucradas en el régimen habrían accedido al acceso no autorizado a la criptomoneda de las víctimas y habrían transferido fondos a carteras criptográficas que controlaban. Durante un ataque del 18 de agosto, robaron más de 4,100 bitcoin a una víctima de Washington, DC (con un valor de más de $ 230 millones en ese momento).

El investigador del cripto fraude zachxbt, quien Ayudó a los investigadores del FBIReveló que el grupo ha dirigido a un acreedor del Genesis Crypto Exchange, utilizando números de teléfono usurpados y usurpando la identidad de atención al cliente en Google y Gemini.

Mientras pretenden ser un representante de apoyo de Gemini, engañaron a la víctima para restablecer dos factores (2FA) y compartir su pantalla a través de Anydesk (una aplicación de oficina distante) después de haber dicho que la cuenta había sido comprometida, lo que les dio acceso a claves privadas del núcleo de Bitcoin y les permitió robar las fondos de las criptocurrencias de la tarea.

“Un rastreo inicial ha demostrado que $ 243 millones dividieron varias formas entre cada parte antes de que los fondos se desbloquean rápidamente en más de 15 intercambios, intercambiando inmediatamente de un lado a otro entre Bitcoin, Litecoin, Ethereum y Monero”, dijo Zachxbt.

Además de la conspiración de la raqueta cibernética y el lavado de dinero, los siguientes acusados, que fueron acusados esta semana, también se enfrentan a acusaciones de obstrucción de la justicia y el complot para cometer fraude por cable:

- Marlon Ferro, 19 (Santa Ana, California)

- Hamza Doost, 21 (Hayward, California)

- Conor Flansburg, 21 (Newport Beach, California)

- Kunal Mehta, 45 (Irvine, California)

- Ethan Yarally, 18 (Richmond Hill, Nueva York)

- Cody Demirtas, 19 (Stuart, Florida)

- Aakash Anand, 22 años (Nueva Zelanda)

- Evan Tangeman, 21 (Newport Beach, California)

- Joel Cortes, 21 (Laguna Niguel, California)

- Nombre desconocido-1, apellido desconocido-1 alias “Chen” y “Squiggly” (ubicación desconocida)

- Nombre de primer nombre-2 desconocido, nombre de la familia-2 desconocida alias “Danny” y “Meech” (ubicación desconocida)

- John Tucker Desmond, 19 (Huntington Beach, California)

Si bien la mayoría de los activos de criptomonedas robados se han convertido a Monero para más anonimato, los atacantes han cometido errores críticos, conectando los fondos encalados con las cantidades robadas originales.

Ellos tendría Lanzó la criptomoneda robada utilizando mezcladores e intercambios criptográficos, billeteras que pasan, “monedas de abrigo” y redes privadas virtuales (VPN) para ocultar sus identidades y sus ubicaciones.

La criptomoneda robada se usó para financiar estilos de vida suntuosos, los acusados habrían gastado los fondos robados para autos de lujo, relojes de alta gama, bolsos creadores, salidas de clubes nocturnos y viajes internacionales.

“Los miembros y asociados de la empresa utilizaron la moneda virtual robada para comprar, entre otras cosas, servicios de clubes nocturnos que van a $ 500,000 por evento, bolsos de lujo valorados en la decena de miles de dólares que se otorgaron en fiestas de clubes nocturnos, los relojes de lujo valorados entre $ 100,000 y $ 500,000”. dichoAsí como “ropa de lujo evaluada por decenas de miles de dólares, casas de alquiler en Los Ángeles, Hamptons y Miami, alquileres de jet privados, un equipo de guardias de seguridad privados y una flota de al menos 28 autos exóticos que van desde $ 100,000 a $ 3.8 millones”.

“Los miembros de la compañía han tenido varias responsabilidades. Los diversos roles incluyeron piratas de datos, organizadores, identificadores objetivo, recurrentes, lavadores de dinero y ladrones residenciales dirigidos a la moneda extranjera de equipos virtuales”.