El FBI advirtió que una pandilla de extorsión conocida como un grupo de rescate silencioso dirigido a firmas de abogados estadounidenses en los últimos dos años en ataques de phishing e ingeniería social.

También conocido como Luna Moth, Chatty Spider y UNC3753, este grupo de amenazas ha estado activo desde 2022 y también estuvo detrás de las campañas de Bazarar que proporcionaron acceso inicial a las redes comerciales para los ataques de ransomware Ryuk y Conti.

En marzo de 2022, después del final de Conti, los actores de amenaza se separaron de la Unión del delito Cibernético y formaron su propia operación llamada Silent Ransom Group (SRG).

Durante los ataques recientes, SRG fingió ser el cuidado informático de los objetivos en correos electrónicos, sitios falsos y llamadas telefónicas utilizando tácticas de ingeniería social para acceder a las redes de objetivos.

Este grupo de extorsión no cifra los sistemas de víctimas y se sabe que requiere que los rescates no divulguen información confidencial robada en dispositivos de compromiso en línea.

“SRG luego ordenará al empleado que se una a una sesión de acceso remoto, ya sea por correo electrónico enviado a ellos o al acceder a una página web. Una vez que el empleado otorga acceso a su avión, se les dice que el trabajo debe hacerse durante la noche”, el FBI dicho Viernes, en una notificación de la industria privada.

“Una vez en el dispositivo de la víctima, un ataque SRG típico implica una escalada mínima de privilegios y gira rápidamente la exfiltración de los datos llevados a cabo a través de ‘WinsCP’ (copia segura de Windows) o una versión oculta o reconocida de ‘Rclone’ ‘.

Después de haber robado los datos de las víctimas, los extorsionan a través de correos electrónicos de rescate, amenazando con vender o publicar información, y también llaman a los empleados de organizaciones violadas para presionarles las negociaciones de rescate. Aunque tienen un sitio web dedicado donde revelan los datos de sus víctimas, el FBI dice que la pandilla de extorsión no siempre sigue sus amenazas de fuga de datos.

Para defenderse de sus ataques, el FBI aconseja el uso de contraseñas sólidas, permitiendo dos factores de autenticación para todos los empleados, respaldando datos regulares y tomando capacitación del personal sobre la detección de intentos de phishing.

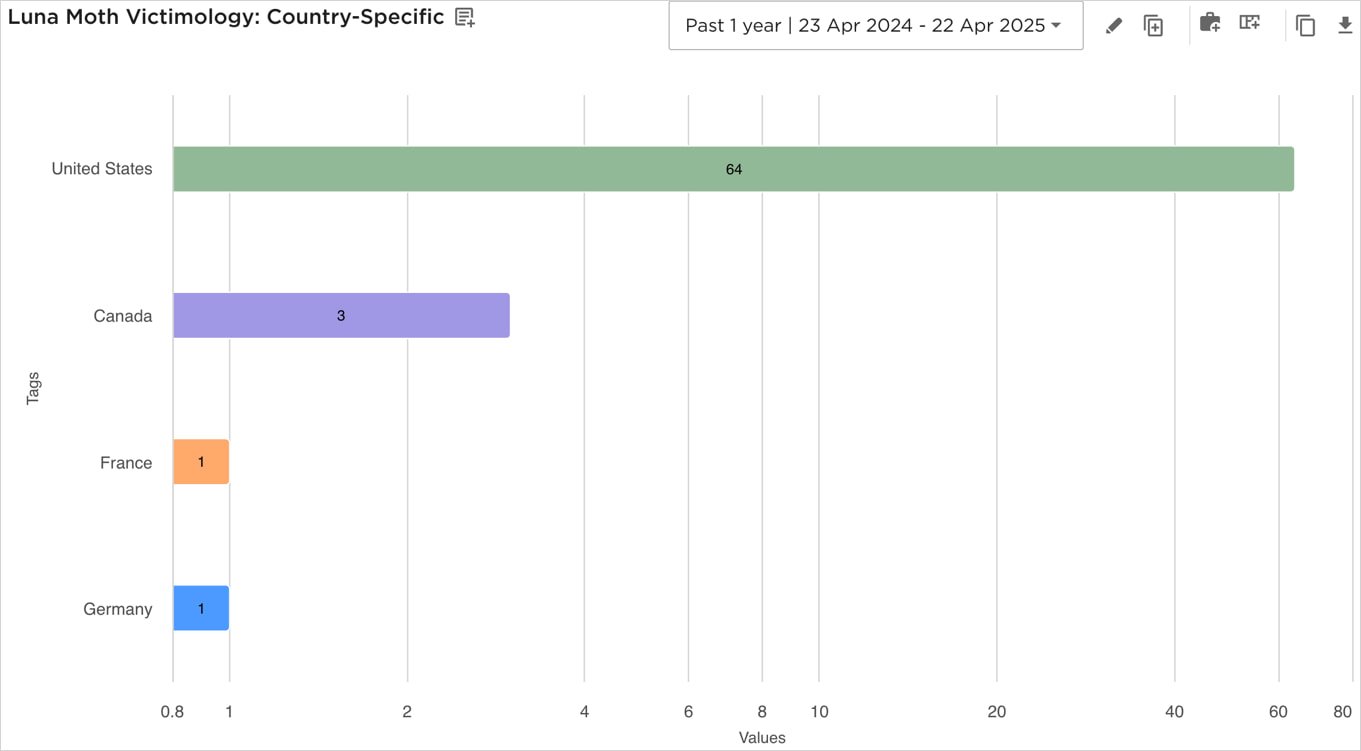

La advertencia del FBI sigue a un reciente informe de ECLECTICI que detalla los ataques de SRG dirigidos a instituciones legales y financieras en los Estados Unidos, los atacantes que se observan registrando áreas para “usurpes de identidad de ayuda o portales de apoyo para las principales empresas de abogados estadounidenses y compañías de servicios financieros, utilizando modelos tiposquitados”.

Las víctimas son enviadas por correos electrónicos maliciosos con números de asistencia falsos, instándolas a llamar para resolver varios problemas inexistentes. Sin embargo, los operadores de usurpe de Luna Moth La identidad del personal de TI en el otro extremo intentará alentar a los empleados de compañías específicas a instalar el software de monitoreo y gestión remota (RMM) en los sitios de COPS de TI.

Una vez que se ha instalado y lanzado la herramienta RMM, las partes interesadas de amenaza han obtenido acceso práctico en el teclado, lo que les permite buscar documentos preciosos en dispositivos de compromiso y pilotos compartidos que luego se exfilatrarán utilizando RCLONE (sincronización en la nube) o WinsCP (a través de SFTP).

Según Eclecticiq, las solicitudes de rescate enviadas por el grupo de rescate silencioso varían entre uno y ocho millones de dólares, dependiendo del tamaño de la compañía violada.