Una nueva campaña de phishing se dirige a profesionales de referencia a profesionales con anuncios de Google maliciosos Semrush que tiene como objetivo robar su información de identificación de cuentas de Google.

Investigador de Malwarebye Jerome Segura y SEO Strategist Elie Berreby Cree que el actor de amenaza está después de las cuentas de los anuncios de Google, lo que les permitiría crear nuevas campañas de malverting.

Este tipo de “fraude en cascada” ganó terreno recientemente, mientras que Malwarebytes descubrió en enero una operación similar donde los anuncios falsos de Google alojados en los sitios de Google tienen cuentas de anuncios de Google.

“Creemos que los delincuentes detrás de él probablemente se reunieron y fueron a un enfoque menos directo, pero que podría entregar tanto”, “,”, “,”, “,” explica MalwareBytes.

En el último caso, los ciberdelincuentes abusan de la marca Semrush, una plataforma de software popular como un servicio (SaaS) utilizado para hacer referencia, publicidad en línea, marketing de contenido e investigación competitiva.

.jpg)

Fuente: MalwareBytes

SEMRUSH es ampliamente utilizado por especialistas en marketing digital, anunciantes, compañías de comercio electrónico y grandes empresas, incluida el 40% de las compañías de fortuna 500.

Dado que SEMRUSH se integra con Google Analytics y la consola de búsqueda de Google, los clientes a menudo conectan las preciosas cuentas de Google que contienen datos comerciales confidenciales, como medidas de ingresos, estrategias de marketing y comportamiento del cliente, todos los objetivos atractivos para los ciberdelincuentes.

Berreby declaró que Bleeping que detrás de la campaña hay un grupo de amenazas brasileñas que se especializan en atacar plataformas SaaS y ahora utiliza una técnica particularmente inteligente.

“El objetivo final de los Crooks son las cuentas de Google. Pero su segunda mejor opción es la información de identificación de SaaS”, dijo Berreby.

“Si una cuenta de Google Enterprise se ha vinculado en el pasado, existe la posibilidad de datos confidenciales de Google sin comprometer la cuenta de Google en sí”.

Campaña de semrush

En la última campaña, los cibercriminales usan anuncios de Google para promover el malware SEMRUSH cuando los usuarios caen en términos de búsqueda relacionados.

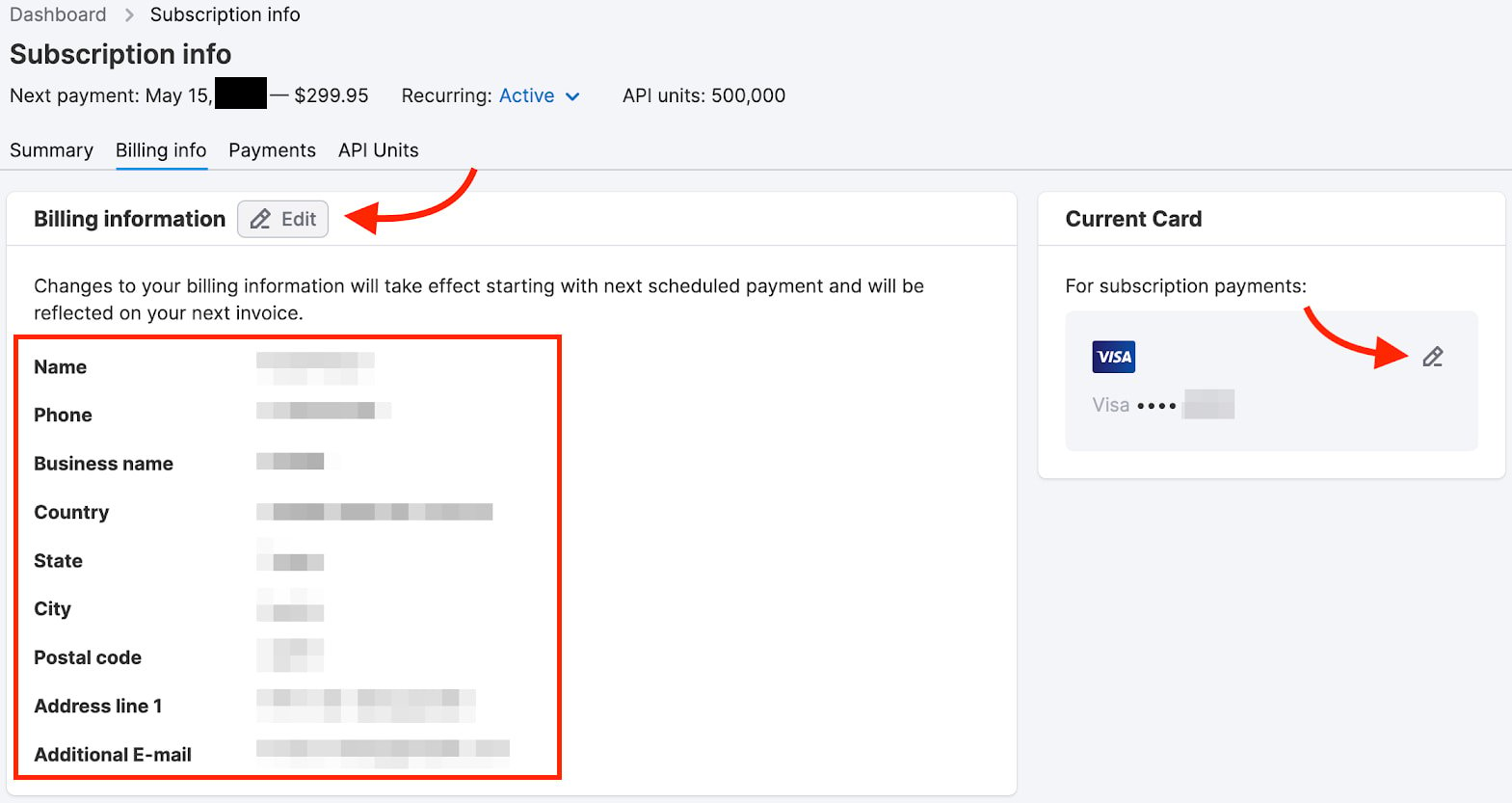

Haga clic en el anuncio lleva a los usuarios en un sitio de phishing que se parece a SEMRUSH y utiliza nombres de dominio “SEMRUSH” pero con un alto nivel diferente de la compañía legítima (SEMRUSH.com).

Algunas áreas maliciosas utilizadas en el campo son “Semrush[.]Haga clic en “,” Semrush[.]Tecnología ”, auth.seem-rush[.]com “,” semrush-pro[.]Co “y” Sem-Rushh[.]com. “

La mayoría de estas áreas permanecen en línea, pero no todas cargan la página de phishing, lo que sugiere que el actor de amenaza filtra sus objetivos de acuerdo con la ubicación geográfica y otros criterios.

.jpg)

Fuente: MalwareBytes

La página de conexión falsa imita la interfaz SEMRush, pero no ofrece opciones de conexión estándar, lo que obliga a los visitantes a conectarse a través de “conectarse con Google” solamente.

Cuando los usuarios ingresan sus detalles de conexión de Google, la información se envía directamente a los atacantes.

Dado que muchas cuentas SEMRUSH están integradas en Google Analytics (GA) y la consola de búsqueda de Google (GSC), las partes interesadas de amenazas pueden acceder a datos comerciales confidenciales sin comprometer SEMRUSH.

Fuente: MalwareBytes

Con respecto a la persistencia de los anuncios maliciosos de Google y el fracaso del gigante de la tecnología para resolver este problema decisivamente, Berreby explicó que llevará las decisiones importantes al siguiente nivel para detener esto.

“He tenido varias conversaciones con representantes de Google en los últimos años sobre el riesgo de ciberseguridad del uso de anuncios de Google para fines maliciosos”, dijo Elie Berreby.

“La respuesta de estas personas bien intencionadas y trabajadoras siempre fue la misma:” Solo soy un engranaje en una máquina enorme “

“El problema es que las personas de las que estamos hablando en Google no pueden resolver los problemas subyacentes porque no son tomadores de decisiones. Hacen lo mejor que pueden con diligencia a nivel individual, pero no es suficiente y, francamente, no es aceptable para una compañía tecnológica gigante como Google que utiliza las soluciones de aprendizaje automático más avanzadas”.

Sin embargo, el experto en SEO felicitó a Google por responder rápidamente a sus informes y eliminar los anuncios maliciosos asociados con la última campaña.

Para evitar estar atrapados por estafas en los anuncios de Google, evite hacer clic en los resultados promocionados / patrocinados, las páginas de firma a las que frecuentemente accede a ellos para visitarlos directamente y siempre que aterrizó en el dominio oficial antes de conectarse.

El uso de un administrador de contraseñas para completar los cuadros de conexión también puede ayudar porque los datos se escribirán en las áreas para las cuales se ha guardado la información de identificación.