“The Wayback Machine” de Internet Archive sufrió una violación de datos después de que un actor malintencionado comprometiera el sitio web y robara una base de datos de autenticación de usuarios que contenía 31 millones de registros únicos.

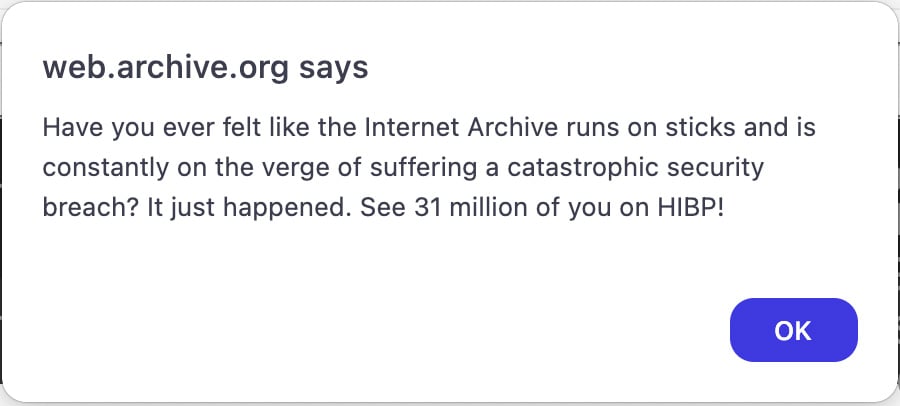

La noticia de la violación comenzó a circular el miércoles por la tarde después de que los visitantes de archive.org comenzaran a ver una alerta de JavaScript creada por el hacker, indicando que Internet Archive había sido violada.

“¿Alguna vez ha sentido que Internet Archive se ejecuta en memorias USB y está constantemente al borde de una brecha de seguridad catastrófica? Simplemente sucedió. ¡Vea a 31 millones de ustedes en HIBP!”, lee una alerta de JavaScript publicada en el sitio comprometido archive.org. . sitio.

Fuente: BleepingComputer

El texto “HIBP” al que se hace referencia es el ¿He estado conectado a los datos? Servicio de notificación de infracciones creado por Troy Hunt, con el que los actores maliciosos suelen compartir datos robados para agregarlos al servicio.

Hunt le dijo a BleepingComputer que el actor de amenazas compartió la base de datos de autenticación de Internet Archive hace nueve días y que era un archivo SQL de 6,4 GB llamado “ia_users.sql”. La base de datos contiene información de autenticación para los miembros registrados, incluidas sus direcciones de correo electrónico, nombres de pantalla, marcas de tiempo de cambio de contraseña, contraseñas hash de Bcrypt y otros datos internos.

La marca de tiempo más reciente de los registros robados es del 28 de septiembre de 2024, probablemente cuando se robó la base de datos.

Hunt dice que hay 31 millones de direcciones de correo electrónico únicas en la base de datos, muchas de las cuales están suscritas al servicio de notificación de violaciones de datos HIBP. Los datos pronto se agregarán a HIBP, lo que permitirá a los usuarios ingresar su dirección de correo electrónico y confirmar si sus datos estuvieron expuestos en esta violación.

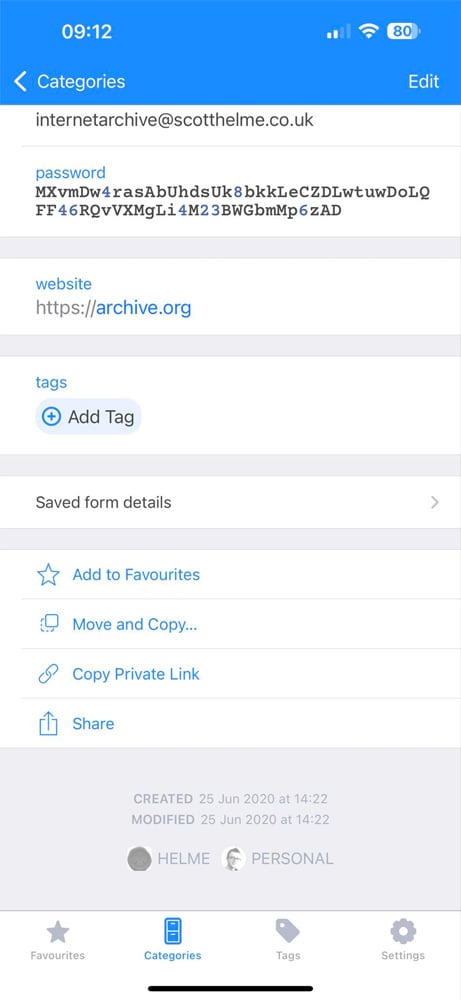

Se confirmó que los datos eran reales después de que Hunt se pusiera en contacto con los usuarios que figuran en las bases de datos, incluido un investigador de ciberseguridad. Scott Helmequien permitió a BleepingComputer compartir su archivo expuesto.

9887370, internetarchive@scotthelme.co.uk,$2a$10$Bho2e2ptPnFRJyJKIn5BiehIDiEwhjfMZFVRM9fRCarKXkemA3PxuScottHelme,2020-06-25,2020-06-25,internetarchive@scotthelme.co.uk,2020-06-25 13:22:52.7608520,\N0\N\N@scotthelme\N\N\NHelme confirmó que la contraseña hash de bcrypt en el registro de datos coincidía con la contraseña hash de brcrypt almacenada en su administrador de contraseñas. También confirmó que la marca de tiempo en el registro de la base de datos coincidía con la fecha en que cambió la contraseña por última vez en su administrador de contraseñas.

Fuente: Scott Helme

Hunt dice que se puso en contacto con Internet Archive hace tres días y comenzó un proceso de divulgación, afirmando que los datos se cargarían en el servicio en 72 horas, pero no ha recibido respuesta desde entonces.

No está claro cómo los actores maliciosos violaron Internet Archive y si se robaron otros datos.

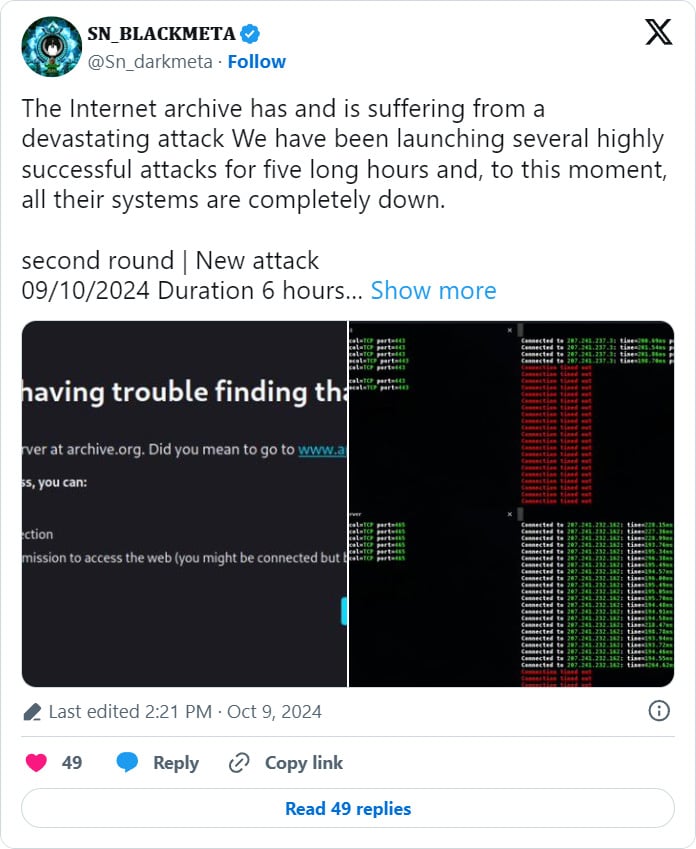

Hoy temprano, Internet Archive sufrió un ataque DDoS, ahora reivindicado por el grupo hacktivista BlackMeta, que dice que llevará a cabo más ataques.

BleepingComputer se puso en contacto con Internet Archive para preguntar sobre el ataque, pero no hubo respuesta disponible de inmediato.