Se ha descubierto un conjunto de 57 extensiones de Chrome con 6,000,000 de usuarios con capacidades muy arriesgadas, como el monitoreo del comportamiento de navegación, el acceso a las cookies para áreas y para ejecutar scripts remotos.

Estas extensiones están “ocultas”, lo que significa que no aparecen en la investigación en las tiendas web de Chrome, ni los motores de búsqueda las indexaron, y solo se pueden instalar si el usuario tiene URL directa.

Como regla general, tales extensiones son software privado, como herramientas internas de la compañía o módulos adicionales que aún están en desarrollo. Sin embargo, los actores de amenaza podrían usarlos para escapar de la detección mientras los empujan agresivamente a través de la publicidad y los sitios maliciosos.

Extensiones de cromo arriesgadas

Las extensiones fueron descubiertas por el investigador en el anexo seguro John Tuckner, quien descubrió los primeros 35 después de examinar lo que dice ser una extensión sospechosa llamada “Protección de la extensión del fuego”.

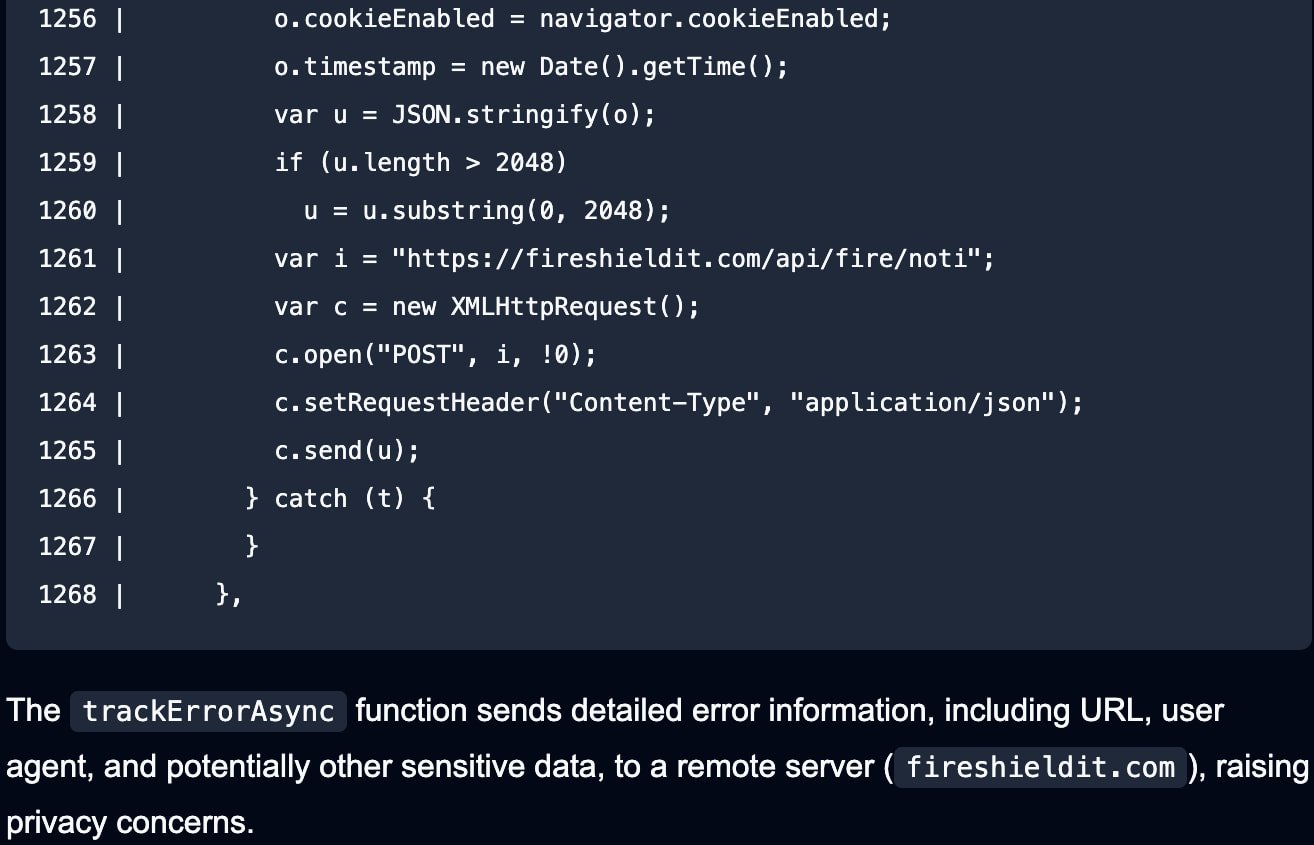

La extensión está fuertemente oscurecida y contiene recordatorios para una API para enviar información recopilada del navegador.

Fuente: Anexo seguro

Gracias a un área llamada “Unwknow.com” contenida en la extensión, Tuckner ha encontrado extensiones adicionales que contienen el mismo dominio que afirma proporcionar servicios de bloqueo publicitario o de privacidad.

.jpg)

Fuente: Anexo seguro

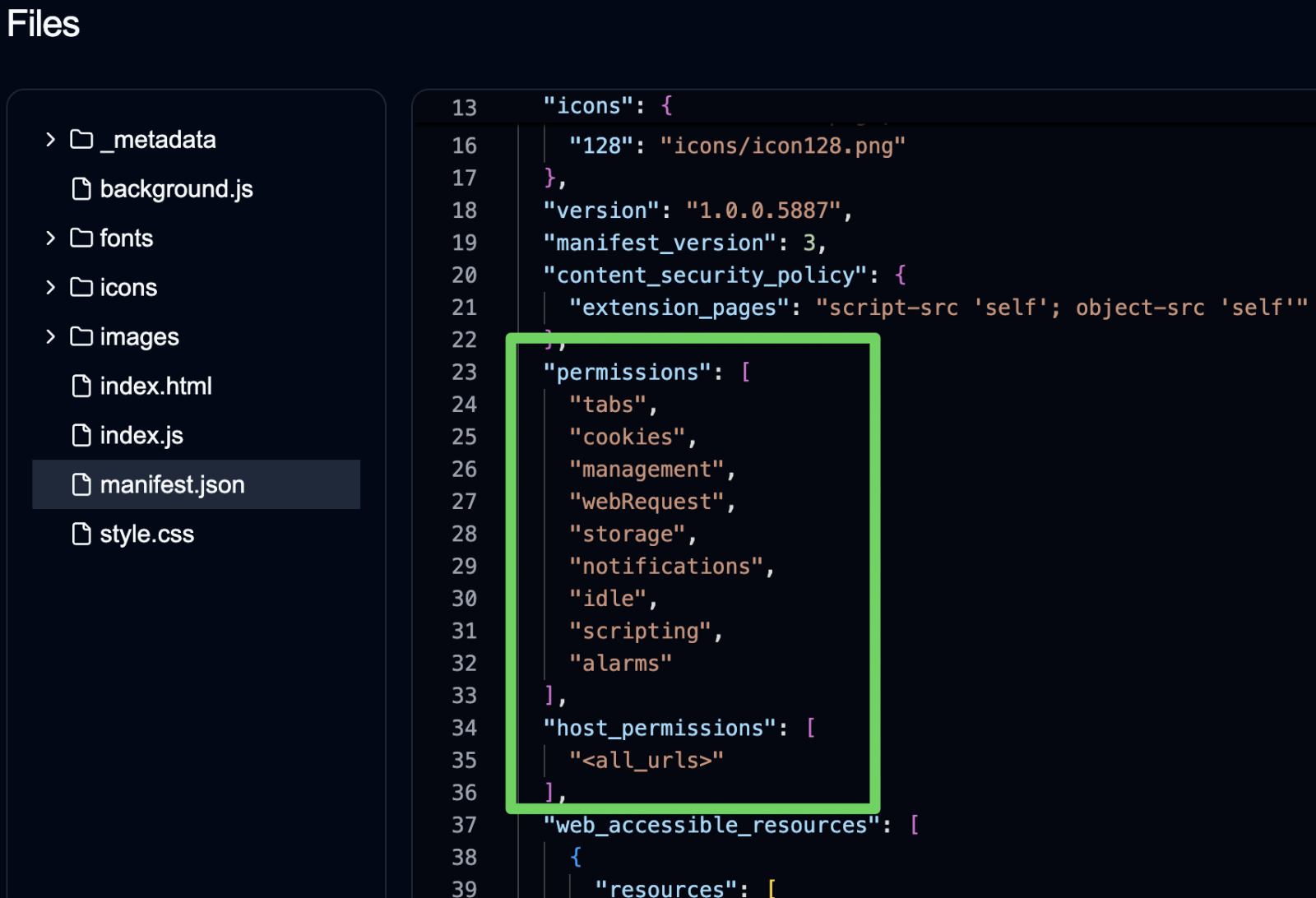

Sin embargo, todos estos elementos incluyen autorizaciones demasiado grandes que les permiten llevar a cabo las siguientes acciones:

- Acceso a las cookies, incluidos los encabezados confidenciales (por ejemplo, “autorización”)

- Monitorear el comportamiento de navegación de los usuarios

- Modificar proveedores de investigación (y resultados)

- Inyectar y ejecutar scripts remotos en las páginas visitadas a través de iFrames

- Activar monitoreo remoto avanzado

Aunque Tuckner no ha ingresado ninguna extensión de contraseña o cookies de usuario, capacidades excesivamente riesgosas, el código altamente oscurecido y la lógica oculta fueron suficientes para que el investigador las califique como riesgo y potencialmente software de espías.

“Existen señales oscurecidas adicionales en otras funciones según las cuales existe un potencial de control y control significativo, como la posibilidad de enumerar los mejores sitios visitados, pestañas de apertura / cierre, visitar los sitios y realizar muchas de las capacidades anteriores en un ad hocio” “. Explica a Tuckner.

“Muchas de estas capacidades no han sido validadas, pero nuevamente, la presencia de esta capacidad en 35 extensiones que afirman hacer cosas simples, ya que protegerlo de extensiones maliciosas es bastante preocupante”.

Fuente: Anexo seguro

Más temprano en el día, el investigador Agregar 22 extensiones adicionales Pertenecía a la misma operación, lo que lleva el total a 57 extensiones utilizadas por 6 millones de personas. Algunas de las extensiones recién agregadas también son públicas.

Tuckner dice que muchas de las extensiones han sido eliminadas de la tienda web de Chrome después de su informe la semana pasada, pero otras aún lo están.

Fuente: BleepingCompute

La lista completa es Disponible aquíCon aquellos con los recuentos de descarga más altos enumerados a continuación:

- Cuponomia – Cupón y reembolso (700,000 usuarios, público)

- Protección de la extensión del escudo de fuego (300,000 usuarios, no en la lista)

- Seguridad total para Chrome ™ (300,000 usuarios, no en la lista)

- Proto de Chrome ™ (200,000 usuarios, no en la lista)

- Browser Watchdog para Chrome (200,000 usuarios, público)

- Seguridad para Chrome ™ (200,000 usuarios, no en la lista)

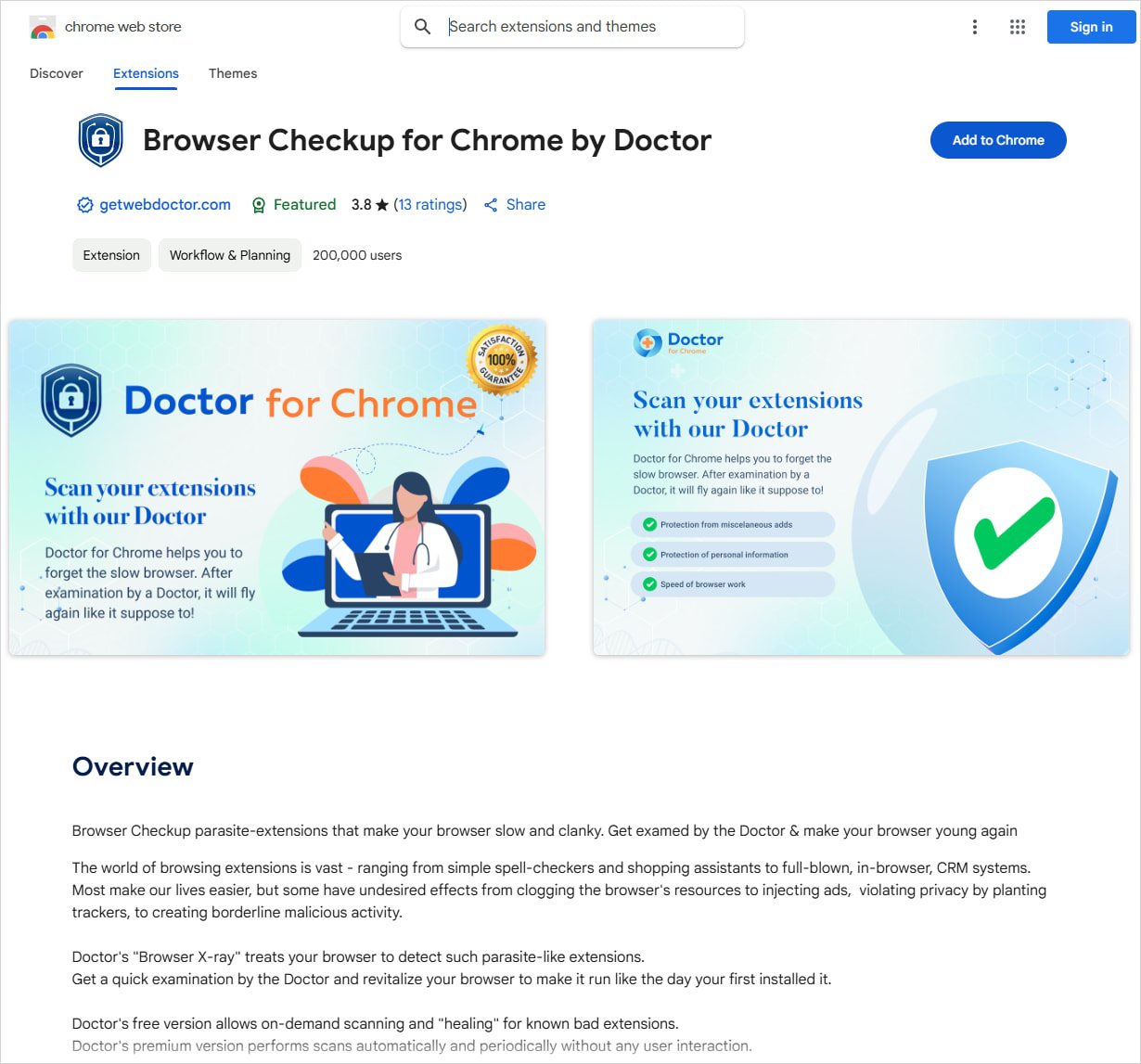

- Revisando el navegador para Chrome por el médico (200,000 usuarios, público)

- Elija sus herramientas de Chrome (200,000 usuarios, no en la lista)

Si ha instalado lo anterior, se recomienda eliminarlos de inmediato y, por precaución, haga restos de contraseña en las cuentas en línea.

Google dijo que conocían el informe de Tuckner y estaban investigando extensiones.

BleepingCompute también contactó al desarrollador de estas extensiones con preguntas sobre el código enmascarado, pero no ha recibido una respuesta en este momento.