Una serie de aplicaciones bancarias falsas realizan rondas en India, imitando las instituciones de confianza para robar títulos de habilidades y, en última instancia, dinero.

La escala del campo es impresionante, con casi 900 muestras de malware diferentes vinculadas a alrededor de 1,000 números de teléfono diferentes utilizados para perpetrar fraude. Los investigadores de Zimperium han observado todo estos malware en aplicaciones que imitan las instituciones financieras de mil millones de dólares, diseñados para atacar a las personas comunes en toda la India.

Fraude bancario en la India Oriental

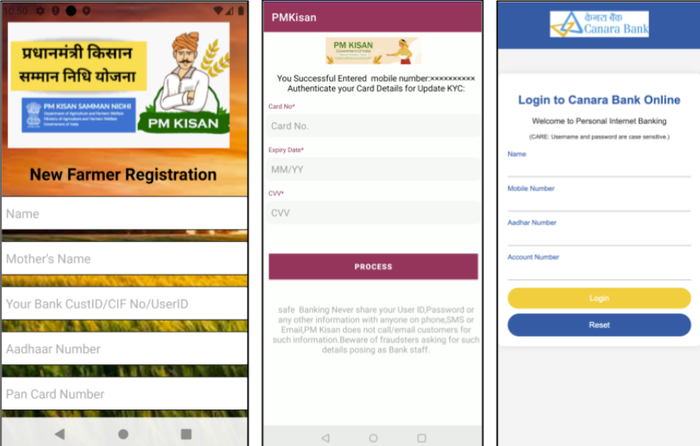

A través de la India, la gente común ha recibido mensajes de WhatsApp con el kit de paquetes de Android malicioso (APK). Una vez descargados, estos APK se abren en aplicaciones falsas que imitan uno de los más de una docena de bancos, incluidos la mayoría de los más grandes de la India: HDFC Bank, ICICI Bank, el Banco Estatal de India (SBL) y otros.

Fuente: Zimperium

Las solicitudes solicitan a las víctimas que envíen su información financiera más confidencial, en particular su información de identificación de banca móvil, problemas de tarjeta de crédito y débito, pasadores de cajeros automáticos, número de cuenta permanente (PAN) – utilizado para diversos fines financieros y gubernamentales, como el pago de impuestos o la apertura de una cuenta bancaria, y una tarjeta Aadhar, y equivalente a un número de Seguro Social (SSN).

Para permitir que los atacantes se conecten a las cuentas bancarias de las víctimas, el malware intercepta las contraseñas puntuales enviadas a través de SMS y las redirige a un número de teléfono controlado por el atacante, o un servidor de control y control (C2) (C2) que funciona en Firebase.

El malware también tiene medidas furtivas y contra el análisis, como el “empaque”, donde el malware se comprime, encripta y oscurece hasta el punto de ilegibilidad. Puede configurar invisible aprovechando los servicios de accesibilidad y obtener todas las autorizaciones imaginables en los dispositivos de usuario simplemente presionando a un usuario para que golpee sin reflexionar “autorizar” cuando pregunta bien.

“Como no ves la aplicación, no es fácil desinstalarla”, explica Nico Chiaraviglio, científico jefe de Zimerium. “Y luego tu [have to deal with the] Autorizaciones más altas. Entonces, si desea desinstalar la aplicación, el dispositivo dirá que no puede instalarlo porque es una aplicación del sistema. Debe conectar principalmente el teléfono a una computadora y desinstalarlo utilizando el puente Android Depug (ADB). Esto no es algo que pueda hacer desde el punto de vista del usuario regular. “

Por qué funciona el fraude en la India

Los números de teléfono relacionados con la campaña llamada “Fatboypanel” amadas han tendido a concentrarse en los estados orientales: Bengala Occidental (30.2%), Bihar (22.6%), Jharkjand (10%).

Este fatboypanel parece tan bien, cree que Chiaraviglio se reduce a algunos factores obvios. Primero: los teléfonos mayores y obsoletos son comunes en el este de la India y, “Si quieres realizar una especie de hazaña, es más fácil de hacer en dispositivos más antiguos”, dijo.

“También es bien sabido que hay muchos estafadores en India”, agrega. En esta campaña, “se dirigen a ciertas aplicaciones específicas, y esto esencialmente le dice que los atacantes son indios y que conocen el mercado en el que trabajan”.

Una cosa lo sorprendió, dijo: “Publicamos un informe cada año sobre los caballos de los troyanos bancarios, y vemos que la mayoría de ellos apuntan a muchos países diferentes al mismo tiempo. Es muy raro que veamos una campaña que se dirige a un solo país. “